O correio eletrónico é utilizado, diariamente, numa diversidade de situações, seja a nível pessoal ou profissional.

A sua intervenção em processos fraudulentos é recorrente, sendo por isso necessário tomar medidas necessárias à sua segurança.

Um dos serviços mais utilizados é o correio eletrónico Gmail, da Google, pelo que, neste contexto, deverá ter em conta algumas configurações que podem incrementar a sua segura utilização.

Palavra-chave forte

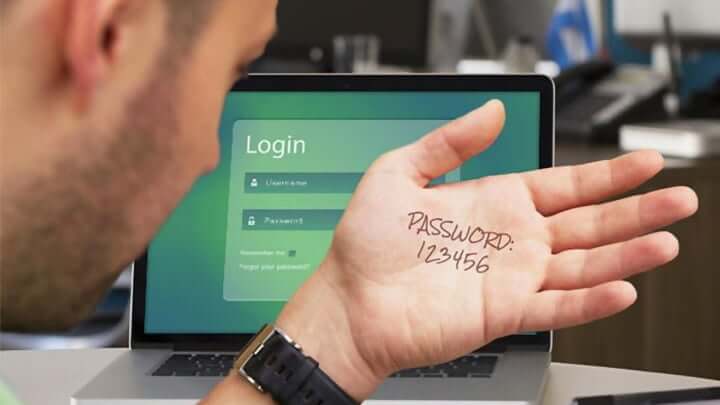

A palavra-chave é um dos fatores mais importantes da configuração da conta.

• Não utilize chaves fáceis (nomes, datas de aniversário ou números de telefone).

• Opte por senhas complexas, de preferência com mais de oito dígitos, alfanuméricas, com números intercalados.

• Altere a sua palavra-chave de forma frequente.

• Memorize as suas credenciais, evitando anotações manuscritas.

• Não permita a memorização das palavras-chave pelos browsers de dispositivo.

Autenticação a dois fatores

Mesmo que a sua palavra-chave seja muito forte, existe sempre a possibilidade de a sua conta ser acedida de forma ilegítima. Poderá reduzir drasticamente essa possibilidade, pela introdução da autenticação a dois fatores.

Poderá optar, por exemplo, por associar o seu telemóvel à conta, com vista a receber uma notificação da Google para autorizar o respetivo acesso, cada vez que se verificar a intervenção de um dispositivo desconhecido para aceder àquele.

Verifique e inabilite o acesso por parte de aplicações de terceiros

Verifique e configure as permissões concedidas a outras aplicações no sentido de utilizarem as suas credenciais de forma automática para aceder a serviços de terceiros.

Dispositivos com acesso automático à sua conta

Ao longo do tempo as permissões fornecidas a dispositivos vão-se acumulando, pelo que deverá conferir e remover todos os dispositivos que não estejam a ser utilizados ou que não reconhece como seus.

Configure as extensões instaladas no seu browser

Muito embora as extensões instaladas no seu navegador de internet facilitem e acrescentem novas funcionalidades, também podem servir para comprometer e colocar em riscos a sua segurança.

Assim, antes de instalar estes plug-ins confira sempre as autorizações que está a fornecer a essas aplicações.

Contas do Google inativas

A multiplicidade de contas criadas pode levar ao seu esquecimento. Se perder o contacto com a sua gestão e registo de atividade, não saberá se está a ser utilizada de forma fraudulenta.

Na eventualidade de não utilizar essas contas proceda à sua imediata desativação.

Programas avançados de proteção

Embora associados a planos pagos, os programas avançados de proteção acrescentam novas funcionalidades.

A proteção poderá passar pela utilização de um dispositivo físico de segurança, que lhe permite controlar os acessos à conta.

Registo de atividades recentes

A conta de correio eletrónico Google permite-lhe visualizar o histórico recente de atividades, pelo que poderá verificar os últimos acessos.

Este registo dá-lhe acesso aos IP´s, características dos dipositivos eletrónicos e respetiva localização.

Reencaminhamento indevido de correio eletrónico

Através das configurações da sua caixa de correio eletrónico (Encaminhamento e POP/IMAP) verifique as permissões sobre o reencaminhamento automático de mensagens.

Configure ou remova a existência de endereços de reencaminhamento automático ou por POP.

Verifique ou remova a possibilidade de acesso por IMAP que não necessitar (acesso a Gmail por parte de outros clientes de correio eletrónico que utilizem o IMAP).

Esteja preparado para comprovar a sua identidade em qualquer altura

Na eventualidade da Google detetar tentativas de acesso anormais poderá exigir, com vista à recuperação da conta, formas alternativas de recuperação.

Atendendo a esse facto, configure sempre como forma alternativa de validação uma caixa de correio eletrónico e um dispositivo móvel.

Crimes associados à utilização fraudulenta da conta de correio eletrónico

- O crime de acesso ilegítimo, previsto no art.º 7º, n.º 1 e 2 da Lei nº 109/91, de 17/8 (Lei do Cibercrime).

- Falsidade informática, previsto no art.º 4º da Lei nº 109/91, de 17/8 (Lei do Cibercrime).

Esclarecimentos adicionais?

Na eventualidade de pretender eventuais esclarecimentos pode consultar o nosso assistente virtual ou utilizar o formulário de contacto disponível aqui.